在日益复杂的网络空间安全战场上,传统防御手段常陷于被动。为此,拟态防御这一新兴安全范式应运而生,它借鉴生物界的拟态现象,通过动态、异构、冗余的机制构建主动防御体系。这一防御体系并非孤立存在,而是由一系列“家族成员”在计算机软硬件层面协同列队,共同构筑起一道难以被攻破的动态防线。

一、核心成员:拟态构造与执行环境

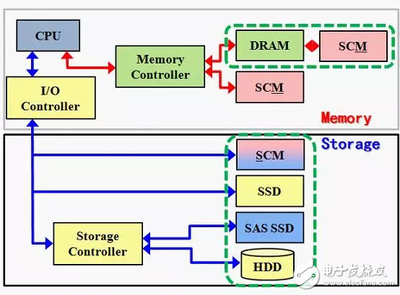

拟态防御的基石是其独特的构造。在硬件层面,这体现为异构冗余的硬件资源池,例如采用不同架构(如x86、ARM、RISC-V)的处理器、不同厂商的网卡或存储设备。在软件层面,则表现为多样化的操作系统(如Windows、Linux、不同定制版本)、应用程序版本及算法实现。这些异构的软硬件单元,构成了防御体系的“骨骼”与“肌肉”,是产生动态不确定性的物质基础。

二、指挥中枢:拟态调度与裁决机制

光有异构资源还不够,需要一个智能的“大脑”进行调度。这就是拟态调度器与裁决器。调度器根据策略,动态地为每一次任务或服务请求分配一组异构的执行体(由特定的软硬件组合构成)。裁决器则实时收集各执行体的输出结果,通过多模裁决(如投票机制、一致性校验)来识别并屏蔽异常或攻击行为产生的错误输出。这一机制确保了即便部分执行体被攻陷,系统整体仍能输出正确结果,实现了“体系”层面的可靠性。

三、外围哨兵:输入代理与反馈控制

为了管控风险入口,拟态防御家族设有“输入代理”成员。它负责接收外部输入(如网络数据包、用户指令),并将其分发给当前被调度的一组执行体,同时避免输入信息本身成为攻击跳板。另一方面,“反馈控制”成员持续监控系统状态和裁决结果,一旦发现持续异常或攻击迹象,可以触发调度策略的动态调整(如更换执行体组合、重置环境),甚至启动清洗与恢复流程,使系统始终处于动态变化之中,让攻击者难以建立稳定的攻击路径。

四、协同列队:软硬件深度融合的防御矩阵

拟态防御的真正威力,在于上述成员的深度协同。硬件异构性为软件多样性提供了物理支撑,使得构造完全相同的恶意软件难以在所有执行环境中生效。软件的动态调度与裁决,则充分利用和驱动了硬件冗余资源。这种从底层硬件到上层应用服务的全栈式拟态构造,形成了一个纵深的、动态变化的防御矩阵。攻击者面对的不再是一个静态目标,而是一个时刻在“变形”、内部不断交叉验证的活体系统,预测和渗透的难度呈指数级增长。

网络空间拟态防御的“家族成员”们,在从芯片、设备到系统软件的计算机软硬件体系内各司其职、协同列队。它们共同将“动态、异构、冗余”的理念转化为实践,变被动防御为主动内生安全,为关键信息基础设施提供了一种全新的、具有高可靠性和高安全性的解决方案。随着技术的发展,这一家族还将不断吸纳新的成员(如基于AI的智能调度),持续进化其防御能力,以应对未来更严峻的网络空间威胁。